Cyberbeveiliging is niet langer een luxe maar een absolute noodzaak, vooral voor organisaties die gebruik maken van gevoelige informatie. Een van de meest onderschatte risico's in omgevingen met een hoog risico is het gebruik van smartphones. Hoe kunnen we ervoor zorgen dat mobiele apparaten geen zwakke schakels worden in de beveiligingsketen? Eddy Boot, directeur van dcypher, deelt zijn inzichten over de uitdagingen en strategieën voor mobiele beveiliging.

De groeiende dreiging voor mobiele beveiliging

Onze smartphones zijn altijd verbonden met het internet, dag en nacht, gevuld met persoonlijke gegevens en voortdurend blootgesteld aan cyberbedreigingen. Hackers maken misbruik van deze kwetsbaarheden, waardoor mobiele apparaten een zwakke schakel vormen in de beveiliging van een organisatie. Beveiligingsexperts waarschuwen dat traditionele maatregelen niet langer voldoende zijn.

"We lopen achter op het gebied van beveiliging," zegt Boot. "Bedreigingen evolueren sneller dan onze verdediging. Reactieve beveiliging is niet genoeg; we moeten 'security by design' invoeren." In plaats van als op zichzelf staande elementen te worden behandeld, moeten mobiele apparaten volledig geïntegreerde endpoints zijn binnen de bredere cyberbeveiligingsstrategie van een organisatie.

Geopolitieke risico's

In omgevingen met een hoog risico, zoals overheidsinstellingen, kritieke infrastructuur en bedrijven die essentieel zijn voor de nationale veiligheid, doen zich extra risico's voor. Geopolitieke dreigingen, spionage en cyberaanvallen door buitenlandse actoren maken digitale beveiliging nog complexer. Eddy Boot wijst erop dat smartphones echte spionage-instrumenten zijn geworden. "Overheden en bedrijven worden steeds meer een doelwit en smartphones kunnen worden misbruikt als afluisterapparatuur."

De huidige staat van beveiliging: een wake-up call voor CISO's

Ondanks toenemende bedreigingen vertrouwen organisaties nog steeds op basisbeveiligingsmaatregelen, zoals standaard smartphonecontroles, antivirussoftware of algemene bewustzijnstrainingen. Volgens Boot zijn deze basismaatregelen echter ontoereikend tegen moderne bedreigingen zoals zero-click exploits en deepfake phishing. "De huidige beveiligingsstrategieën zijn niet langer effectief tegen steeds geavanceerdere aanvallen", waarschuwt hij. De sleutel is het implementeren van meerlaagse beveiliging.

CISO's en CIO's moeten meer initiatief nemen bij de overgang naar een secure mobile infrastructuur. In plaats van een bijzaak moet mobiele beveiliging een belangrijke strategische prioriteit zijn. Om de juiste beveiliging te garanderen, moeten mobiele apparaten met hetzelfde beschermingsniveau worden behandeld als kritieke IT-infrastructuur.

Strategieën voor betere mobiele beveiliging

Om mobiele en meerlaagse beveiliging te verbeteren, geeft Eddy Boot drie belangrijke aanbevelingen voor omgevingen met een hoog risico:

- Zero Trust voor mobiel: voor mobiele apparaten moeten dezelfde strenge beveiligingsprotocollen gelden als voor andere IT-systemen. Geen enkel apparaat of gebruiker zou standaard vertrouwd moeten worden, wat zorgt voor continue verificatie en risicominimalisatie. dcypher faciliteert kennisdeling tussen overheden, bedrijven en onderzoekers om Zero Trust te implementeren en best practices te ontwikkelen.

- Bewustwording en training: organisaties moeten werknemers leren om geavanceerde cyberbedreigingen te herkennen. Goed geïnformeerde werknemers vormen de eerste verdedigingslinie tegen cybercriminelen. Regelmatige trainingen en bewustwordingscampagnes zijn essentieel.

- Security by design: organisaties moeten prioriteit geven aan hardware en software die vanaf het begin zijn ontworpen met beveiliging als kernprincipe. Dit betekent dat apparaten moeten worden gekozen die voortdurend worden bijgewerkt en ingebouwde hardwarebeveiliging tegen de nieuwste bedreigingen bevatten.

dcypher: een cruciale speler in IT-beveiligingsinnovatie

Als overheidsorganisatie die innovatie in IT-beveiliging stimuleert, speelt dcypher een leidende rol bij het identificeren van opkomende trends en risico's op het gebied van digitale beveiliging. Door het bewustzijn te vergroten en belanghebbenden uit de private sector erbij te betrekken, stimuleert dcypher de ontwikkeling van innovatieve oplossingen.

Naast het identificeren van risico's bevordert dcypher de samenwerking tussen de publieke en private sector om de digitale weerbaarheid in Nederland te vergroten. Als onderdeel van zijn missie heeft dcypher meerdere rondetafelgesprekken georganiseerd met CISO's en cyberbeveiligingsexperts gericht op mobiele beveiliging.

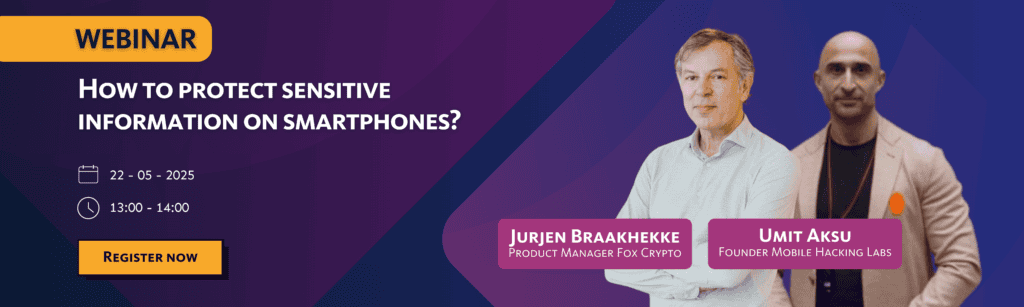

Deze discussies, met deelnemers als Fox Crypto en BlackBerry, benadrukten drie kritieke pijlers van effectieve mobiele beveiliging:

- Technologische oplossingen op maat: standaard mobiele besturingssystemen en toepassingen bieden onvoldoende bescherming in omgevingen met een hoog beveiligingsniveau. Hoogbeveiligde ondernemingen en overheidsinstellingen hebben direct behoefte aan oplossingen op maat.

- Wet- en regelgeving: de Cyber Resilience Act (CRA) stelt fabrikanten verantwoordelijk voor de digitale veiligheid van hun producten. Hoewel deze wetgeving een cruciale stap is in de richting van veiligere mobiele oplossingen, blijft de hamvraag: wie neemt het voortouw? Overheden en grote bedrijven moeten beveiligingsnormen vaststellen via hun inkoopbeleid.

- Cultuuromslag binnen organisaties: beveiliging mag geen bijzaak zijn, waar pas aandacht aan wordt besteed nadat er een incident heeft plaatsgevonden. In plaats daarvan moet het een integraal onderdeel zijn van de dagelijkse werkzaamheden. Investeren in beveiliging moet net zo vanzelfsprekend zijn als het onderhouden van andere kritieke systemen.

Met dcypher in de hoofdrol heeft de beveiliging van mobiele technologie een grote sprong voorwaarts gemaakt.

De toekomst van mobiele beveiliging

"De toekomst van mobiele beveiliging draait niet alleen om technologie," concludeert Boot. "We moeten ons ook richten op samenwerking." Door een omgeving te creëren waarin beveiliging centraal staat, kunnen we toekomstige bedreigingen beter het hoofd bieden. Dit vereist nauwe samenwerking tussen fabrikanten, softwareontwikkelaars en beleidsmakers.